Technologie

Technologies de pointe

Technologie de détection des fraudes

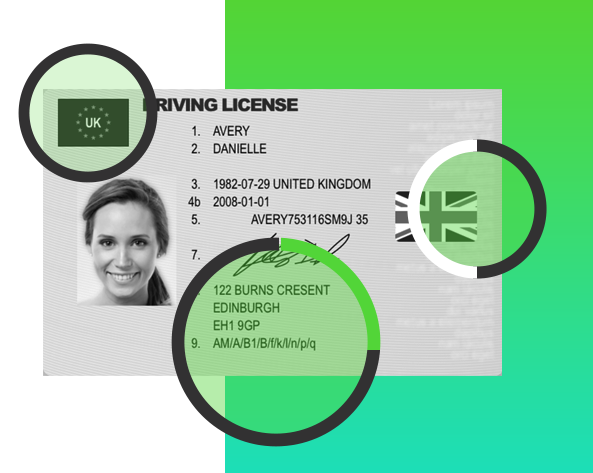

Analyse des documents

Chaque document d’identité délivré par un gouvernement – qu’il s’agisse d’un permis de conduire, d’une carte d’identité ou d’un passeport – est assorti d’une spécification qui définit la mise en page du document, la position relative des champs, étiquettes et images spécifiés, les types de police, la couleur, la taille, l’espacement et les motifs.

Chaque carte d’identité contient également un ensemble unique d’éléments de sécurité tels qu’une image fantôme, des filigranes, des hologrammes, des micro-empreintes, une puce et des zones lisibles par une machine. Ces caractéristiques peuvent varier d’un État à l’autre et d’un pays à l’autre.

Jumio effectue une grande variété de contrôles de fraude pilotés par l’IA sur ces documents d’identité pour s’assurer que la pièce d’identité soumise est conforme à ces modèles gouvernementaux et ne présente pas de signes de falsification frauduleuse, tels que la manipulation de texte et de photo. Grâce à l’IA informée, nos modèles avancés d’apprentissage automatique peuvent détecter des attaques sophistiquées qui sont indétectables par l’œil humain.

Pour les documents supplémentaires, par exemple lorsque les banques demandent une facture de service public comme preuve d’adresse, Jumio scanne le document et en extrait les données. Il peut également effectuer des contrôles de fraude pour s’assurer que le document n’a pas été manipulé ou falsifié.

En savoir plus sur les contrôles de la fraude documentaire

Analyse biométrique

Lors de l’accueil, notre technologie biométrique basée sur le visage compare les caractéristiques faciales spécifiques du selfie – telles que la distance entre les yeux, le nez et les oreilles – à celles de la photo d’identité, afin de s’assurer qu’il s’agit bien de la même personne. Elle effectue également des vérifications telles que l’estimation de l’âge (la personne semble-t-elle avoir l’âge indiqué ?) et détecte si la personne porte un masque ou dort.

Après l’intégration, lorsque l’utilisateur revient sur votre plateforme, notre solution d’authentification biométrique peut l’inviter à prendre un nouveau selfie afin de le comparer au modèle biométrique original pour s’assurer qu’il s’agit bien de la même personne que celle qui s’est intégrée à la plateforme.

Contrôles du vivant

Les technologies avancées de détection du vivant de Jumio peuvent détecter des attaques sophistiquées, notamment les échanges de visages, les morphings de visages et d’autres attaques d’usurpation d’identité avancées. Nous nous appuyons sur une IA de pointe pour déjouer ces attaques et confirmer que la personne et son identifiant sont physiquement présents.

Par exemple, nous pouvons déterminer si la personne soumet une capture d’écran ou une copie papier d’une photo (c’est-à-dire une photo imprimée) au lieu d’un selfie authentique – ce que l’on appelle communément une attaque par présentation. Nous pouvons également détecter les attaques par injection vidéo, qui consistent à injecter une fausse image dans le flux numérique en utilisant une caméra virtuelle ou en piratant l’API ou le SDK du fournisseur.

En savoir plus sur les contrôles de vivacité

Analyse des données

Jumio utilise la reconnaissance optique de caractères (OCR) pour extraire les données de l’identifiant de l’utilisateur afin de les comparer à la zone de lecture automatique (MRZ), de calculer l’âge de l’utilisateur pour la vérification de l’âge, et bien plus encore. Nous vérifions ensuite les données par rapport à un large éventail de sources de données tierces, leaders du secteur, afin de fournir un niveau inégalé d’assurance et de protection contre la fraude aux entreprises du monde entier.

Les contrôles de données comprennent

- Réputation de l’appareil

- Lien entre le nom, l’email, le numéro de téléphone et l’adresse

- Réputation du numéro de téléphone

- Réputation des emails

- Vérification du numéro de sécurité sociale et du nom

- Vérifications par rapport aux personnes politiquement exposées (PPE), aux sanctions et aux listes de surveillance des médias défavorables

- Vérification auprès des administrations locales

Ces recherches dans la base de données sont effectuées en temps réel à partir des données extraites ou lorsqu’un individu remplit un formulaire d’accueil standard. Avec les contrôles de dispositif, les informations sont détectées à partir de l’appareil de l’utilisateur avant même qu’il n’ait saisi la moindre information. Jumio adapte ensuite dynamiquement l’expérience d’accueil de l’utilisateur en fonction de son profil de risque, en introduisant, uniquement en cas de besoin, des contrôles supplémentaires et en minimisant les désagréments pour les utilisateurs légitimes.

Analyse prédictive

Jumio a transformé la vérification d’identité il y a de nombreuses années en inventant l’identification basée sur le selfie, et aujourd’hui, Jumio inaugure à nouveau une nouvelle approche avec Jumio 360° Fraud Analytics. Cette technologie révolutionnaire utilise l’analyse prédictive pilotée par l’IA pour identifier les schémas de fraude dans notre réseau interentreprises et prédire avec précision la probabilité de fraude chaque fois qu’un utilisateur passe par notre processus de vérification de l’identité.

Cette approche va au-delà de l’évaluation de l’identité et du selfie de l’utilisateur et ajoute maintenant des analyses comportementales sophistiquées pour déterminer comment chaque transaction d’identité s’insère dans notre vaste réseau. Cela permet de repérer facilement des connexions beaucoup plus complexes et s’avère particulièrement efficace pour détecter les réseaux de fraude et prévenir la fraude. Plutôt que de regarder en arrière pour voir où la fraude a déjà eu lieu, cette approche peut arrêter la fraude avant qu’elle ne se produise – automatiquement.

Jumio 360° Fraud Analytics est actuellement disponible en version preview pour certains clients et sera entièrement disponible en 2024.

Technologie de la plateforme

La plateforme Jumio fournit une solution complète de bout en bout pour l’intégration et la surveillance continue de vos utilisateurs. Vous pouvez orchestrer des flux de travail dynamiques qui déclenchent la vérification de l’identité, les signaux de risque et les services de dépistage AML au cours du parcours de l’utilisateur en fonction du niveau de risque de chaque utilisateur, minimisant ainsi les désagréments pour les utilisateurs légitimes. L’éditeur de règles en temps réel vous permet de répondre immédiatement à l’évolution des tendances en matière de fraude. Et le puissant tableau de bord analytique vous permet de repérer facilement les tendances en matière de transactions, d’utilisation et de mesures de réussite, et d’exécuter des rapports détaillés pour vous aider à maximiser l’efficacité.

Au cours du parcours de l’utilisateur, les résultats des différents contrôles de fraude, pilotés par l’IA, sont intégrés dans un score de risque unique et unifié. Le calcul du score est configurable pour votre entreprise et peut être utilisé dans vos flux de travail pour déclencher des vérifications supplémentaires si nécessaire.

Un seul fournisseur. Une couche d’API. Une plateforme extrêmement puissante, hautement sécurisée et configurable. Jumio fournit toutes les données, les règles commerciales, l’orchestration, l’analyse et les outils de soutien dont vous avez besoin pour gérer la fraude tout au long du parcours de l’utilisateur.

Canaux d'intégration

Pour en savoir plus sur les canaux d’intégration, consultez le Guide d’intégration de Jumio.

DÉCOUVRIR PLUS

Commencer